Vážení zákazníci, bezpečnost pro nás představuje jednu z prioritních funkcí, kterou by měl každý správný hosting nabízet svým zákazníkům. V poslední době jsme objevili u řady našich zákazníků, že jejich web byl napaden a objevil se v něm malware. Útok byl mířen na uživatele, kteří u nás hostují redakční systém WordPress.

Obsah

Co je malware?

Malware (složení anglických slov malicious software; jiné názvy: škodlivý software, zákeřný software) je program určený k poškození nebo vniknutí do počítačového systému.

V našem případě se jedná o škodlivý kód, který útočník umístí do souborů na webu. V tomto případě se jednalo o umístění nových souborů a editaci souborů stávajících.

Každou chvíli se objevují nejrůznější druhy malware a nové bezpečnostní díry v pluginech a šablonách. Tuto problematiku pečlivě sledujeme a reagujeme na ní. V minulém článku jsme Vám popisovali útok, který byl mířen na uživatele, kteří používali na svém WordPress webu plugin ThemeGrill Demo Importer.

Vzhledem k tomu, že třetina všech webových stránek na světe funguje právě na tomto redakčním systému, tak je útoků mnoho a správné zabezpečení redakčního systému WordPress je nezbytností

Pluginů, které dokáží najít poškozené, nebo nebezpečné soubory je mnoho. Některé pluginy rovněž dokáží zastavit útoky a poukázat na slabá místa na Vašem webu. Je ale vždy potřeba nejprve pochopit, co je to za malware a kudy se do webu dostal. Každý plugin je vhodný na něco jiného.

Podívejme se na malware, který právě řešíme s našimi zákazníky a to na malware WP-VCD.

WP-VCD Malware

Malware WP-VCD vytváří na Vašem WordPress webu backdoor úpravou základních souborů WordPressu a přidáním nových souborů do adresáře / wp-include. Jakmile je malware vložen, tak může tajně vytvořit administrátora obvykle s uživatelským jménem „100010010“ . Toto můžete snadno ověřit v hlavním panelu WordPressu v záložce Uživatelé. Díky tomu bude mít přístup na Váš web a poté může umístit další škodlivý kód, který bude později zneužit. To, že uživatele nenaleznete neznamená, že malware na webu nebyl umístěn. Může se jednat o prodlevu, než bude uživatel vytvořen.

Jak se ke mně mohl dostat malware WP-VCD?

Útočníci pravidelně hledají potenciální zneužití a zranitelnosti v redakčním systému, pluginech a šablonách WordPressu. Jakmile identifikují bezpečnostní díru, okamžitě jdou do akce a umístí malware na zranitelná místa.

Běžné chyby v zabezpečení jsou:

- Pirátské šablony WordPress: Pirátské verze prémiových šablon WordPressu (nazývané také Nulled Themes) jsou oblíbeným cílem útočníků pro šíření malwaru. Nyní našli způsob, jak na ně nainstalovat malware wp-vcd

- Nedostatečný firewall: Správné nastavení firewallu může odhalit a zablokovat příchozí pokusy o napadení webu.

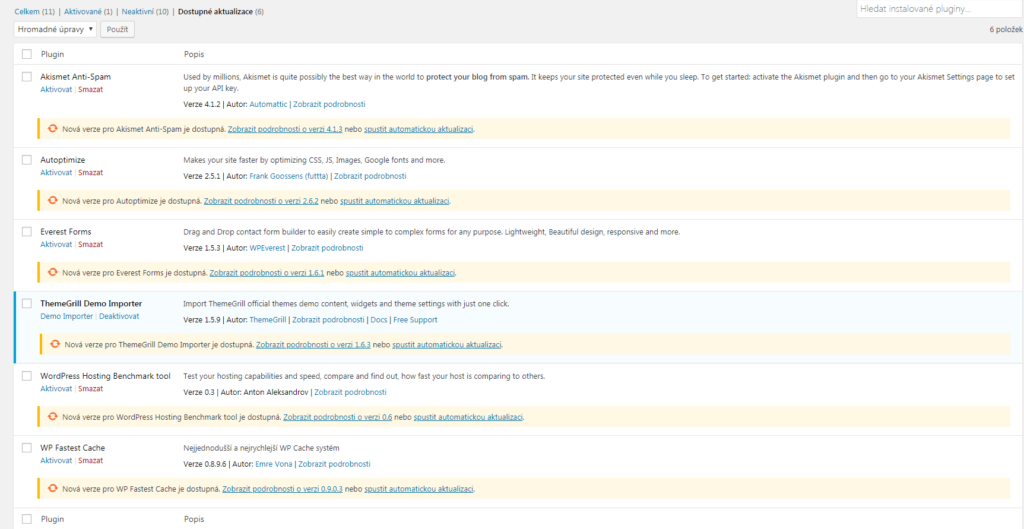

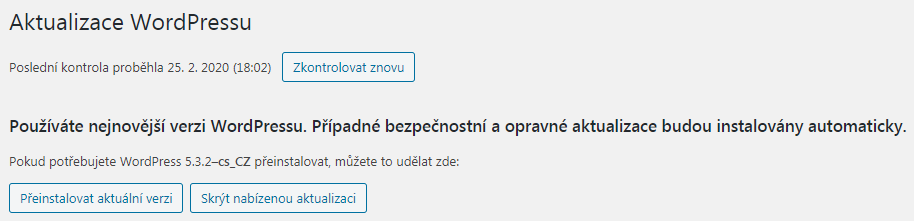

- Zastaralé doplňky a šablony WordPressu jsou běžnou příčinou útoků, protože v nich útočníci snadno naleznou zranitelnost a chyby.

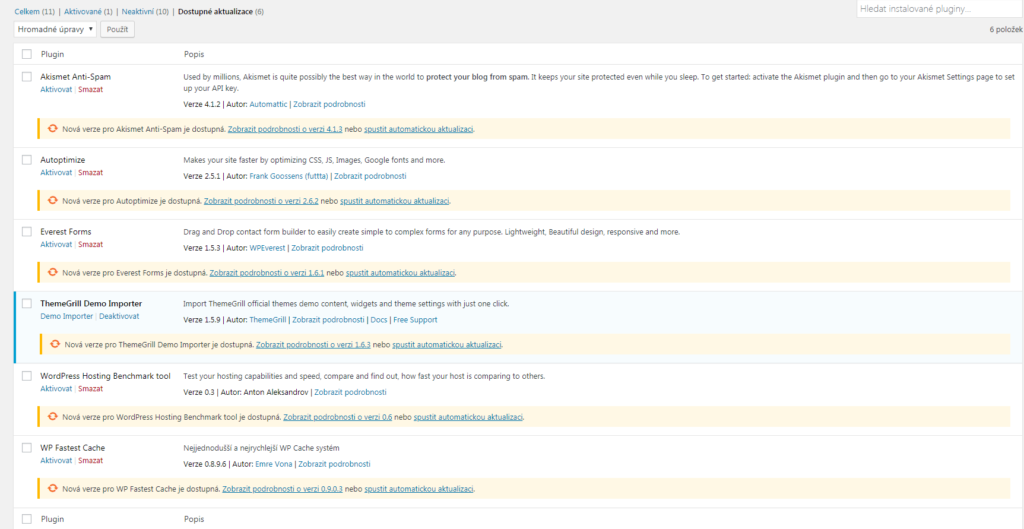

(Obrázek toho, jak může vypadat WordPress s neaktualizovanými pluginy)

Jak to může ovlivnit funkčnost webu?

Když je Váš web napaden, tak útočníci obvykle používají prostředky serveru k provádění škodlivých aktivit. To může zpomalit Váš web a všechny ostatní weby sdílející stejný server. Ostatní weby na stejném serveru jsou také ohroženy nakažením.

Google dále zablokuje váš web, aby ochránil návštěvníky před vstupem na Váš web infikovaný malwarem.

Jakmile je malware wp-vcd uvnitř Vašeho webu, umožní útočníkovi mít úplnou kontrolu nad webem. Na Vašem webu se mohou tiše vytvářet spamové adresy URL, které je těžké detekovat. Mohou přesměrovat Váš web, odesílat nevyžádané e-maily, vytvářet vyskakovací reklamu a mnoho dalšího.

Nakonec tento notoricky známý malware vytváří administrátora a backdoor (zadní vrátka), což útočníkům umožňuje navždy získat přístup na celý Váš web. Přestože můžete škodlivý kód najít a smazat, uvidíte, že se může znovu objevit!

Ale nebojte. V tomto článku si ukážeme, jak škodlivý malware najít, jak jej odstranit a jak jeho umístění předejít!

Jak identifikovat WP-VCD malware?

Identifikace tohoto malwaru může být zdlouhavá, protože se stává docela technicky náročnou operací. Ukážeme si tedy, jak můžete Váš web zkontrolovat.

Identifikujte tento malware pomocí těchto metod:

-

-

- Zkontrolujte, zda byl na Váš web a bez Vašeho vědomí přidán nový uživatel WordPressu s administrátorskými právy a s uživatelským jménem „100010010“.

- Porovnejte základní soubory svého webu s původní verzí WordPressu:

- Krok 1: Otevřete základní soubory infikovaného webu (wp-admin a wp-include).

- Krok 2: Stáhněte si verzi WordPress používanou na Vašem webu z wordpress.org. Otevřete základní soubory.

- Krok 3: Porovnejte základní soubory Vašeho webu s původními verzemi WordPress. Zkontrolujte, zda nebyly soubory, jako jsou wp-vcd.php a wp-tmp.tmp vloženy do základních souborů vašich stránek obyvkle do složky wp-includes

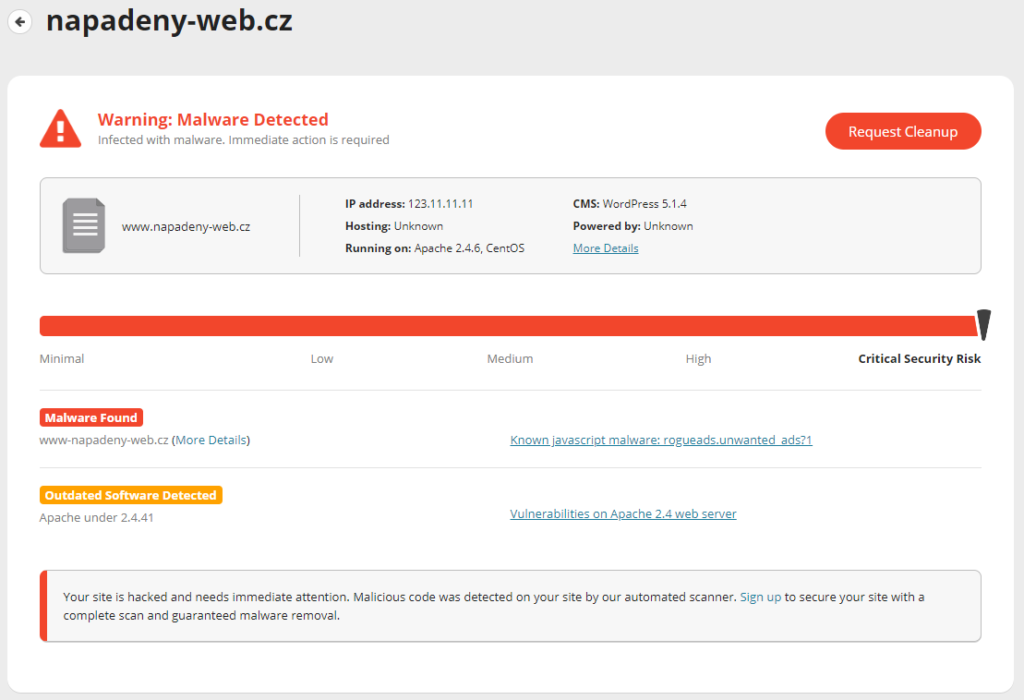

- Zkontrolujte, zda nejsou některé stránky na Vašem webu automaticky přesměrovány na nevyžádané weby. Přítomnost malware na webu můžete zjistit pomocí nástroje na webu sitecheck.sucuri.net

Výsledek pak může vypadat takto:

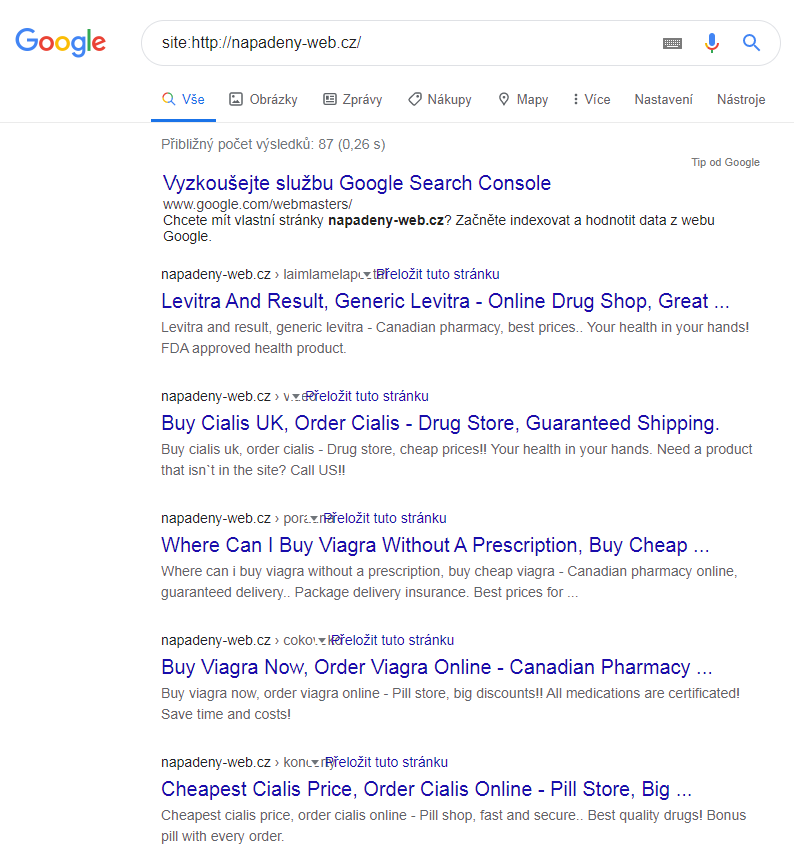

(Obrázek z online nástroje sitecheck.sucuri.net, který obsahuje varování před malware) - Vyhledejte si Váš web na Googlu a sledujte, zda se ve výsledcích vyhledávání neobjeví nějaký SEO spam, jako jsou japonské/čínké výsledky vyhledávání a další podvodné stránky typu farmaceutických nabídek:

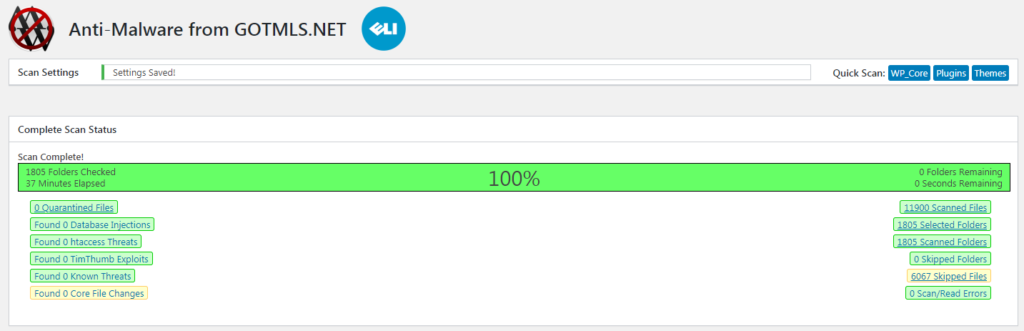

(Screenshot obrazovky vyhledávání, kde se na webu zobrazuje podvodný obsah nabízející farmaceutické přípravky. V tomto případě viagra.) - Zkontrolujte soubory pomocí WordPress pluginu, který dokáže procházet soubory WordPressu – obzvláště pak složku wp-includes a dokáže najít nakažené soubory. Toto například zvládá plugin Anti-Malware Security and Brute-Force Firewall

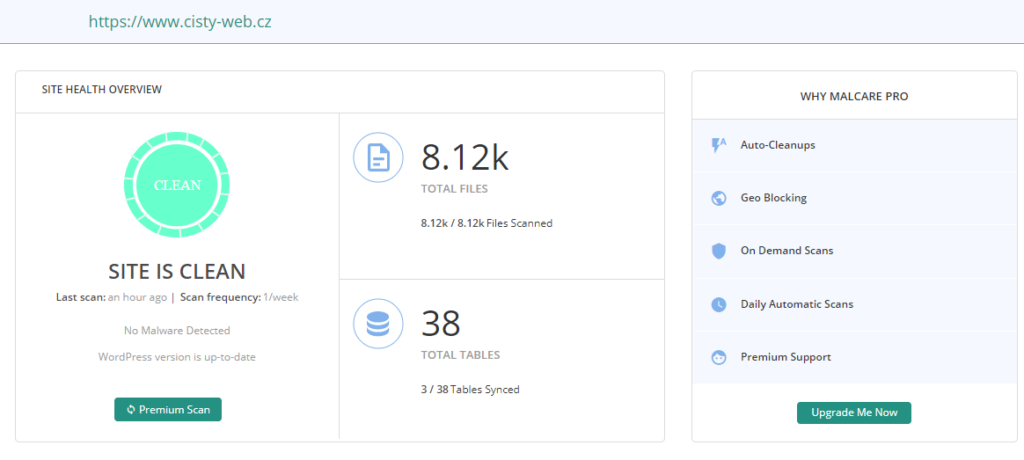

V případě, že nic nenajde, tak obrazovka pluginu může vypadat takto:

(Obrazovka otestovaného WordPress webu, který neobsahuje žádný škodlivý malware)

-

Jak vyčistit Web od malware WP-VCD?

Jakmile identifikujete, že se jedná o tento útok, můžete pracovat na jeho vyčištění. Protože se jedná o známý malware, tak již známe několik ověřených postupů, jak WP-VCD odstranit.

- Manuální čištění: Existuje několik způsobů, jak můžete web od malware vyčistit ručně. Upozorňujeme však, že to může být trochu technicky náročné.

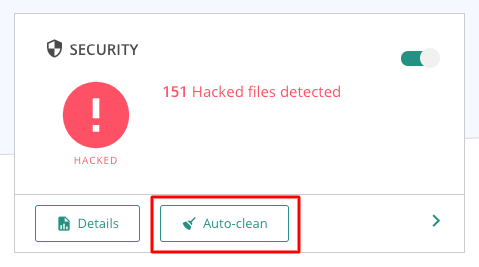

- Automatické čištění pomocí pluginu pro odstranění malwaru. Pokud se chcete malware zbavit co nejdříve, tak je to jeden z nejrychlejších způsobů.

Ruční odstranění malwaru WP-VCD:

Poznámka: Tato metoda vyžaduje úpravu nebo odstranění některých klíčových souborů WordPressu. Pokud to nebude provedeno správně, může to ovlivnit funkčnost Vašeho webu. Pokud nejste odborník a nebo se na tuto akci necítíte, tak doporučujeme kontaktovat odborníka a nebo naší technickou podporu.

Při čištění webu postupujte takto:

Krok 1: Vyhledejte infikované soubory

V předchozí části jsme již uváděli různé způsoby identifikace infikovaných souborů.

Rychlé shrnutí:

- Porovnejte základní soubory Vašeho webu se soubory v původní verzi WordPressu.

- Porovnejte základní soubory svého webu se soubory z předchozí čisté verze.

- Identifikujte všechny neobvyklé PHP soubory v základních adresářích.

- Porovnejte soubory šablon a pluginů s jejich odpovídající verzí v adresáři template/plugin.

- Identifikujte všechny nové soubory nebo jakékoli změny v obsahu souboru.

Jaké soubory byste měli zkontrolovat?

- Wp-vcd.php a Wp-tmp.php ve složce wp-include

- Functions.php napříč všemi šablonami ve složce wp-content / themes / * (včetně těch, která nejsou aktivní)

- class.theme-modules.php

- Class.wp.php (obvykle uvnitř hlavní složky šablony)

- admin.txt

- codexc.txt

- code1.php

Krok 2: Ručně vyhledejte a odeberte tyto vzory řetězců, které se běžně nacházejí v infikovaných souborech.

- tmpcontentx

- funkce wp_temp_setupx

- wp-tmp.php

- Code.php ve složce derna.top

- stripos ($ tmpcontent, $ wp_auth_key)

Na tomto odkazu Vám přikládáme znění PHP scriptu, který obsahuje škodlivý kód a který byl součástí souboru functions.php ve složce se šablonou WordPressu.

Krok 3: Odstraňte vytvořeného uživatele „100010010“ vytvořeného malwarem (pokud byl vytvořen).

Krok 4: Odstraňte všechny neaktivní šablony a pluginy.

Dokonce i poté, co jste provedli tyto kroky, může být na Vašem webu stále backdoor (zadní vrátka). Ruční způsob čištění Vám nezaručuje, že budete mít 100% ochranu před útokem.

V případě, že potřebujete pomoci s odstraněním malware wp-vcd , tak kontaktujte naší technickou podporu, která Vám ochotně pomůže.

[…] našich zákazníků, Vás informujeme pravidelně. Z posledních článků uvádíme například: Hlídáme Váš WordPress – odhalení dalšího útoku – WP-VCD Malware a Kritická bezpečnostní chyba v pluginu pro WordPress. A o další bezpečnostní chybě v […]